Che gli attacchi di malware stiano diventando uno dei più grandi problemi a livello globale è ormai cosa nota da tempo, e l’Italia purtroppo non è esclusa da questa tendenza. In questi mesi la cronaca ci ha raccontato con dovizia di particolari gli attacchi a regioni, comuni ed enti, ma quella è solo la punta dell’iceberg, sono ormai migliaia le aziende colpite e gli obiettivi sono i più disparati.

L’ultimo grande nome ad avere subito i nefasti effetti di un attacco hacker è la SIAE (Società Italiana degli Autori ed Editori) attaccata dal collettivo di hacker Everest che è riuscito a rubare circa 60 GB di dati, corrispondenti a circa 28.000 documenti di ogni genere: contratti, fatture, documenti privati fino ad arrivare ai numeri di conto corrente. Benché le informazioni al momento non sono confermate, il data breach è stato scoperto dopo che i cybercriminali hanno pubblicato nel dark web alcuni dei documenti sottratti chiedendo un riscatto di 3 milioni di euro in bitcoin per non pubblicare l’archivio completo che contiene anche accordi e informazioni strettamente private. Ovviamente scoperto il furto sono state avvisate le autorità competenti e il Garante, ma il danno ormai è fatto e la situazione difficilmente risolvibile.

Questo ennesimo episodio fa parte di una tendenza in crescita a livello globale che vede i malintenzionati usare diverse tipologie di attacco. Benché al momento quelli più in voga siano i malware ransomware, anche le altre tipologie non accennano a diminuire: un dato importante è che nella maggior parte dei casi il vettore primario per l’attacco viene innescato tramite phishing, le vulnerabilità zero day e il fattore umano (che ancora una volta si dimostra l’elemento più debole di tutta la catena di sicurezza). A evolversi sono anche le modalità di attacco, sempre più spesso i cybercriminali prendono di mira l’obiettivo primario per poi distribuire gli attacchi alla supply chain, ossia alle aziende collegate, in modo da generare campagne a doppia e tripla estorsione.

La difficoltà più grande per chi si occupa di prevenzione degli attacchi e sicurezza informatica è che i malware possono ormai essere categorizzati in differenti famiglie che vengo aggiornate frequentemente per risultare più pericolose e difficilmente individuabili. Insomma, si è passati dai tempi in cui il malware era nascosto in un file eseguibile a sistemi più subdoli che si basano principalmente su tecnologie di social engineering (che riuniscono tecniche per spingere le persone a fornire informazioni e dati privati) e vettori nascosti nel web che nascondono minacce dietro forme insospettabili.

Per gli esperti di sicurezza informatica non è solo fondamentale capire e identificare le minacce, ma individuare che tipologia di attacco può prendere di mira un particolare obiettivo. Per esempio, per la pubblica amministrazione e gli enti ospedalieri un ransomware può essere una forma di attacco efficace perché in grado di bloccare per giorni il funzionamento dei servizi colpiti, aumentando la possibilità che il riscatto venga pagato. Allo stesso modo un blocco dei sistemi in aziende che producono beni può invogliare il pagamento del riscatto, che spesso risulta meno costo del blocco della produzione per giorni. Diversamente, un attacco ransomware in un ente come la SIAE avrebbe poco senso, mentre il data breach con furto di dati è un obiettivo più ghiotto per i cybercriminali.

Un problema non di poco conto è che spesso nelle aziende e negli enti pubblici i computer vengono anche usati per accedere a email e pagine web di interesse personale, situazione che garantisce una porta di accesso privilegiata al phishing, trasmettendo vettori che poi saranno usati per pianificare attacchi di altro genere. In un recente report di Check Point Research sono stati identificati i 10 brand che nel primo trimestre del 2021 sono stati i più usati dagli hacker come vettori per campagne di phishing inoltrando alle vittime fake email o messaggi via SMS e chat; tra questi troviamo grandi nomi come Microsoft, Amazon, DHL, Bestbuy, Google, WhatsApp, Netflix, LinkedIn, Paypal, Facebook.

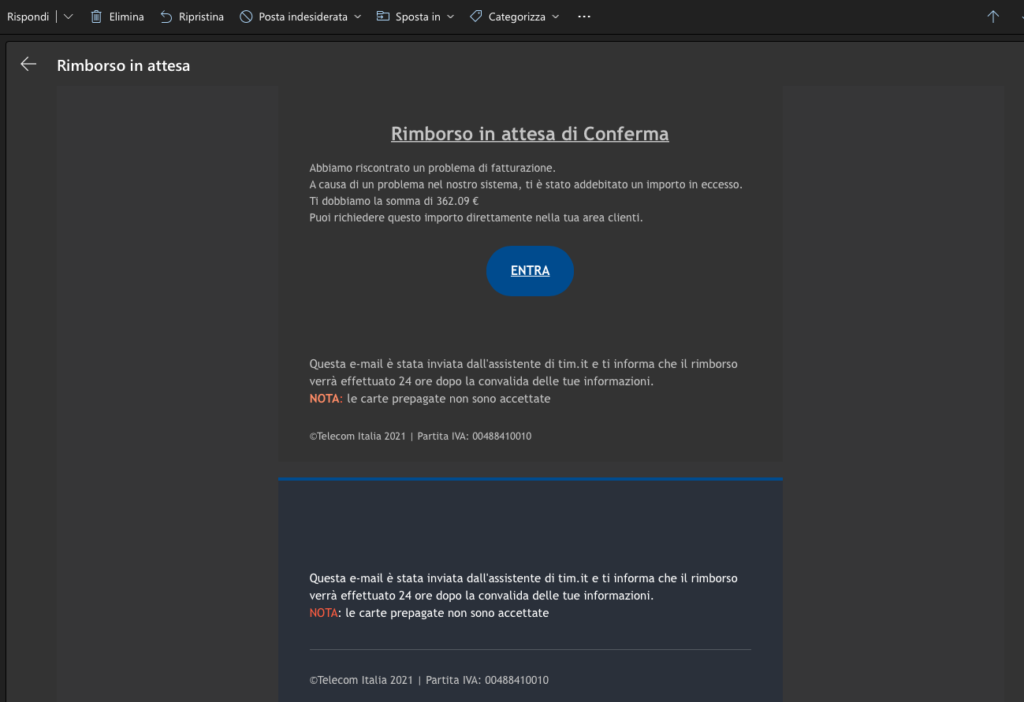

Altro problema che deve essere tenuto in seria considerazione è che grazie ai servizi che mettono a disposizione strumenti con dei veri e propri template per creare campagne di phishing, i malintenzionati sono veloci a sviluppare attacchi ad hoc seguendo le tendenze di mercato e le notizie. Un esempio su tutti è la recente notizia che il Tribunale di Milano ha confermato una sentenza secondo cui l’operatore telefonico TIM deve rimborsare gli utenti coinvolti dalla fatturazione a 28 giorni anziché 30. La notizia è apparsa su tutti i quotidiani ed è stata riportata dalla maggior parte degli organi di informazione. Poche ore dopo è stata attivata una campagna di phishing in cui, tramite una fake email, TIM attesta il rimborso per un errore di fatturazione. Nella email (potete vedere lo screen sotto il testo) è presente il totale del rimborso e un grosso pulsate ENTRA pronto a carpire le informazioni del malcapitato che lo attiverà. I dati dell’email sono coretti e perfino la partita IVA dell’azienda è reale, l’unico punto debole di questa fake email è il dominio chiaramente falso da cui è stata spedita.

Le soluzioni di Hypergrid

Per ovviare a tutte queste minacce le soluzioni ci sono e sono a portata di mano, l’importante è rivolgersi ad aziende esperte nel settore che da anni si occupano di sicurezza informatica e sono in grado di fornivi le soluzioni adatte per la protezione della vostra attività. Le soluzioni di Hypergrid partono dai corsi di formazione per il personale fino ad arrivare alla difesa perimetrale della rete aziendale. Per esempio HyperVPN Plus è il servizio VPN a doppia autenticazione che garantisce la massima sicurezza nell’accesso alla rete e al traffico dati da e verso l’azienda, HyperSAFE è progettato per rendere impenetrabili le reti e i sistemi informatici, così come HyperDMZ permette di pubblicare servizi in completa sicurezza senza dover acquistare un server virtuale presso un ISP. Chi ha bisogno di un cloud sicuro su cui basare il proprio business o da sfruttare per le gestione dei backup aziendali (fondamentali per il ripristino dei servizi in caso di attacco), può fare affidamento sugli impenetrabili server cloud certificati del servizio yCloud. Mail Outpost è l’efficace barriera contro il phishing, mentre fra i più recenti servizi di Hypergrid per la protezione delle reti troviamo l’EDR, acronimo di Endpoint Detection and Response che, a differenza della classica protezione antivirus in cui ogni singolo dispositivo viene protetto da un software installato, sorveglia l’intera infrastruttura da remoto garantendo la massima sicurezza e la reattività del team di Hypergrid per bloccare eventuali intrusioni.

Per maggiori informazioni scrivete a info@hypergrid.it o contattateci la numero 0382 528875

Devi effettuare l'accesso per postare un commento.